Einführung

Noch vor ein paar Jahren waren Firewalls nur Firmen vorbehalten

die sich gegen Hacker schützen mussten, die an die geheimen firmeninternen

Informationen wollten oder dem verhassten Unternehmen schaden wollten.

Als Privatperson war man damals noch relativ sicher. In letzter Zeit häufen

sich jedoch Virenattacken, die sich mit Firewalls abwehren ließen.

Grundlagen

Mancher wird jetzt aufstöhnen. Grundlagen?!? Ich will eine Firewall

und nicht erst Grundlagen wissen; Hauptsache ich bin sicher. Wenn man

jedoch so denkt, dann versteht man sehr oft nicht was die Firewall denn

nun meldet, die genau die Wörter nutzt, die ich jetzt zur Sprache

bringe. Es kann gefährlich sein nicht zu wissen was man denn nun

gerade von der Firewall machen lässt. Nun aber los!

Ports

Man muss sich die Internetverbindung wie ein Hochhaus vorstellen. Das

Hochhaus hat sehr viele Türen und jeder Bewohner wartet darauf, dass

ihn jemand besuchen kommt. Die Besucher kommen von der Straße rein

und haben einen Zettel auf dem steht zu welcher Tür sie müssen.

So sieht es auch bei der Internetverbindung aus. Der Computer öffnet

sehr viele sogenannte Ports hinter denen Programme warten können.

Sie warten darauf Nachricht in Form von Daten zu bekommen. Hinter Port

80 kann z.B. der Browser warten, hinter Port 110 das Mailprogramm und

das FTP-Programm will über Port 21 arbeiten. Aber nicht alle Ports

werden benötigt so stehen unnötig Ports offen. Um wieder zurück

zum Anfangsbeispiel zu kommen: Es können auf Fremde kommen und durch

eine offene Tür gehen hinter der aber niemand wartet, weil er nicht

da ist (Es ist kein Programm gestartet dass hinter diesem Port wartet.

Manchmal ist es jedoch auch so, dass hinter einem Port ein Programm auf

Nachricht wartet, so zum Beispiel der Remote Desktop zum Fernsteuern des

PCs, der standardmäßig gestartet ist ohne dass es der Benutzer

weiß. Allein schon das ist beunruhigend, man könnte wenn man

das Passwort wüsste den PC fernsteuern. Jedoch hat Microsoft auch

noch geschlampt und durch einen Programmierfehler zugelassen, dass man

statt den Daten des Remote Desktops nun plötzlich ein neues Programm an

der Speicherstelle hat, dass den Rechner mit einem Virus infiziert. Dieses

Verfahren heißt Buffer Overrun und wurde schon von den Viren Sasser

und MSBlast eingesetzt.

Was eine Firewall nun macht ist ganz einfach. Sie versteckt alle Ports.

Da man jedoch Ports zum Surfen benötigt müssen nun alle Programme

eine Erlaubnis haben auf das Internet zugreifen zu dürfen. Haben

sie diese nicht, werden die Anfragen abgeblockt. Da der Remote Desktop

für gewöhnlich nie aktiv auftritt und auch nicht auf das Internet

zugreifen will, wüsste die Firewall nichts von dem wartenden Programm

und würde die Anfrage des Viruses an Port 135 abweisen.

Firewalls

Das war es an Grundlagen zur Firewall. Nun wisst Ihr wie eine Firewall

funktioniert. Aber ohne Firewall nutzt euch dieses Wissen im Alltag wenig.

Früher - heute zum Teil auch noch - waren Firewall sehr teuer, so

dass sie sich allein schon wegen des Preises nur für Firmen rentiert

haben. Vor einigen Jahren wurden jedoch dann die sogenannten Personal

Firewalls eingeführt. Also Firewalls für den Privatmann. Zum

Teil sind diese Firewalls sogar kostenlos, dadurch sind sie jedoch nicht

schlechter als kostenpflichtige. Meist handelt es sich bei den kostenlosen

Versionen um die abgespeckte Version der kostenpflichtigen Pro-Variante.

Meistens ist außerdem der Einsatz im professionellen Einsatz untersagt.

Die Pro-Versionen sind lediglich um Zusatzfeatures wie Privacy-Schutz erweitert,

dürfen auch in Firmen eingesetzt werden und bringen dem Herstellerunternehmen

den nötigen Umsatz zur Weiterentwicklung der Firewalls.

ZoneAlarm

Nun aber genug der Rede, jetzt wollen wir uns wirklich mal um die Firewall

kümmern. Ich würde ZoneAlarm vorschlagen, weil es sehr einfach

aufgebaut ist, guten Schutz bietet und kostenlos ist. ZoneAlarm muss man sich von der Herstellerseite ZoneLabs herunterladen, oder auf

die Publizierung auf einer Heft-CD von Computermagazinen hoffen. Ich denke

jedoch, dass die 6 Megabyte große Setup-Datei auch für 56K-

und ISDN-User zu schaffen sind.

Nun geht es ans Installieren. Da es sich um einen gewöhnlichen InstallWizard

handelt sollte dies die einfachste Übung sein. Nach der Installation

muss noch ein Neustart durchgeführt werden. Nach dem Neustart begrüßt

einen schon ZoneAlarm, er möchte zusammen mit Ihnen einen Wizard

durcharbeiten der einen mit den Funktionen von ZoneAlarm vertraut macht

und sogar die erste Konfigurationsarbeit für einen übernimmt.

Configuration

Wizard

Der Configuration Wizard hilft Ihnen bei der Einstellung von ZoneAlarm.

Sie sollten sich auf jeden Fall als Anfänger von diesem Wizard leiten

lassen, denn er macht durch ausführliche Beschreibungen die Einstellung

sehr einfach. Meist sind die Einstellungen in Fragen verpackt, so dass

je nach Antwort die optimale Einstellung gewählt wird.

Warnung:

ja oder nein?

Die erste Frage, ob ZoneAlarm sie warnen soll wenn eine Anfrage geblockt

wurde, sollten Sie sich genau überlegen. Die Antwort sollte von Ihrem

Typ abhängen.

Wenn Sie wissen wollen was gerade passiert, wenn Sie merken wollen, dass

die Firewall arbeitet oder wenn Sie an technischen Dingen interessiert

sind, dann sollten Sie sich warnen lassen.

Wenn Sie jedoch Anfänger sind und Ihnen der PC oft unheimlich ist

und Sie froh sind dass alles funktioniert, oder Sie sehr ungeduldig und

schnell zu nerven sind, dann sollte sie lieber ZoneAlarm im Ruhigen arbeiten

lassen und sie nicht so oft warnen.

In der Anfangsphase wird ZoneAlarm sie sehr oft mit Warnungen und Anfragen

behelligen. Insbesondere die Warnungen sind nicht jedermanns Sache, vor allem

in diesem Umfang. Auch später noch bekommen Sie hin und wieder überflüssige

Warnungen z.B. von IP-Paketen die noch für den vorherigen IP-Besitzer

bestimmt wären.

Man sollte aber auf gar keinen Fall den Fehler machen und einfach die Meldungen

unbesehen wegklicken, vielleicht ist ja unter den vielen Meldungen eine

wichtige.

Programme einrichten und fertig!

Als nächstes bietet der Wizard einem an wichtige Programme wie den

Internetbrowser für einen vor zu konfigurieren, d.h. schon in die

Liste der Programme aufzunehmen die ins Internet gehen dürfen. So

muss man diese Programme später nicht mehr eigenhändig in die

Liste aufnehmen. So kann man ohne den Finger zu rühren danach ins

Internet gehen. Man sollte aber eigentlich schon noch einen Blick in ZoneAlarm

werfen.

Nach diesem Schritt sind Sie mit der ersten Konfiguration schon fertig.

Der Wizard verabschiedet sich, legt Ihnen jedoch noch das Tutorial ans

Herz.

Tutorial

Dieses sollten Sie sich auf jeden Fall um sich mit dem Look&Feel von

ZoneAlarm vertraut zu machen. Es wird darauf hingewiesen, dass fortan

einige Meldungen erscheinen werden und es wird auch darauf hingewiesen,

dass diese Meldungen in den seltensten Fällen auf Hackerangriffe

hindeuten. Es wird ebenfalls auf den Umgang mit Program-Alerts hingewiesen,

was zu tun ist, wenn man sich bei dem Programm unsicher ist, was bei Firewall

Alerts zu tun ist und wie man sich dabei von ZoneAlarm helfen lassen kann.

Abschließend werden noch die Panikknöpfe gezeigt und auf Hilfemöglichkeiten

während dem Programm hingewiesen.

Das

erste Mal

So nun haben wir das Vorgeplänkel hinter uns. Wir sind um einiges

schlauer. Nachdem wir das Tutorial geschlossen haben, sehen wir von ZoneAlarm

nur noch ein kleines Icon in der Taskleiste rechts unten. Findet kein

Traffic statt, so sehen Sie das gelb-rote ZA-Icon; sind Sie im Internet

oder Netzwerk aktiv, so verwandelt sich das Icon in einen Traffic-Anzeiger,

der mit grünen Balken den Downstream (zu Ihrem Rechner hin) und mit

roten Balken den Upstream (von Ihrem Rechner weg) anzeigt. Ein Rechtsklick

öffnet das Hauptfenster, dass aus mehreren Registern besteht.

Die

Oberfläche von ZA

Bevor wir uns jedoch den Registern widmen wollen wir uns die Oberfläche

ansehen. Das Fenster ist in drei Bereiche unterteilt. Einen oberen waagrechten,

einen seitlichen linken senkrechten und den großen Anzeigebereich

der das restliche Fenster ausfüllt.

Im oberen Bereich sehen Sie links nochmals die Anzeige für den Up-

und Downstream, daneben befindet sich der Panikbutton. Wird er betätigt,

so wird umgehend die Verbindung zum Internet blockiert. Weiter rechts

sehen Sie ein Schloss. Damit können Sie temporär, also zeitlich

begrenzt jedem Programm den Zugang zum Internet verwehren. Daneben sehen

Sie die Programme, die gerade auf das Internet zugreifen. Sind keine zu

sehen, so sind auch keine im Internet.

In der linken Menüleiste sind die einzelnen Register von ZA abgebildet.

Auf den Registern kann man die Firewall einstellen und überwachen.

Der Hauptbereich zeigt schließlich das ausgewählte Register

mit seinen Optionen an. Hier findet die Kommunikation mit der Firewall

statt.

Die

Register

Es gibt insgesamt fünf Register. Es wird immer das zu letzt benutzte

eingeblendet. Wenn noch nichts zuvor getan wurde, so sehen Sie nun das

Register Overview. Neben Overview gibt es noch die Register Firewall,

Program Control, Alerts & Logs und E-Mail-Protection. Auf diese Reiter

und ihre Unterreiter möchte ich nun detailliert eingehen.

Das

Register Overview

Als ersten Register sehen Sie Overview. Dieses Register zeigt allgemeine

Informationen an.

Der erste Unterreiter stellt den Status dar. So kann man sehen, dass die

Firewall läuft, außerdem zeigt einem ZA die Anzahl der bereits

geblockten Anfragen an.

Daneben gibt es noch das Register Product Info, dass Informationen über

ZoneAlarm zeigt. Neben der Version ist auch die Lizenzinformation und

die Registrierung zu sehen.

Im dritten und letzten der Overview Register mit dem Namen Preferences

sind - wie der Name schon sagt - Einstellungen am Programm selbst möglich.

So kann man entscheiden ob ZoneAlarm bei jedem Systemstart mitgeladen

wird oder ob automatisch nach neueren Versionen von ZoneAlarm gesucht

werden soll.

Das

Register Firewall

Wie beim Tutorial bereits gesehen haben, gibt es bei ZoneAlarm zwei unterschiedliche

Zonen, die Internet Zone und die Trusted Zone. In der Internet Zone findet

der Verkehr mit dem Internet statt und in der Trusted Zone der Verkehr

des möglicherweise bestehenden lokalen Netzwerks statt. Mit Schiebereglern

lassen sich nun unabhängig von einander die Sicherheitslevels einstellen,

die für die einzelnen Zonen gelten sollen. Vorerst lassen wir alles

unverändert. Dies alles war im Register Main zu sehen.

Der andere Register ist zur Definition der Zonen bestimmt. Dieser Reiter

ist für Besitzer eines lokalen Netzwerks sehr interessant. Üblicherweise

erkennt ZoneAlarm automatisch, dass Sie sich mit einem Netzwerk verbinden.

In einem Dialog müssen Sie den Namen und die Einordnung in die Zone

vornehmen. Haben Sie ein lokales Netzwerk, so sollte Firewall Sie nach

dem ersten Start bereits diese Frage gestellt haben. Wollen Sie den Namen

noch ändern, oder haben Sie im Eifer des Gefechts die Zone falsch

gewählt, so lässt sich dies nun ändern. Außerdem

können Sie nun die Clients Ihres Netzwerks in der Firewall eintragen,

die dann mit den Zugriffsbedingungen der Trusted Zone auf Ihren Computer

zugreifen dürfen.

Das

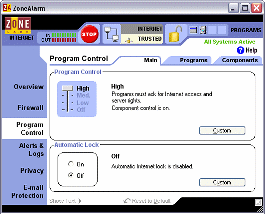

Register Program Control

Dieses Register ist das wohl wichtigste in ZoneAlarm. Hier lassen sich

die Rechte für die einzelnen Programme vergeben, die regeln wie sie

auf das Internet zugreifen dürfen.

Im Register Main sehen Sie wieder einen Schieberegler, mit diesem steuern

Sie wie streng ZoneAlarm mit der Überwachung der Programme ist. In

der aktuell gewählten Einstellung Medium fragt ZoneAlarm bei jedem

Programm ob es die Erlaubnis erhält auf das Internet zuzugreifen.

Im Register Programs sehen Sie nun die Programme die ZoneAlarm schon eingeordnet

hat. Nachdem Setup haben wir ja ZoneAlarm angewiesen uns unter die Arme

zu greifen und ein wenig Konfigurationsarbeit für uns zu tun. Hier

sehen Sie nun das Ergebnis: ZoneAlarm hat unseren Browser eingetragen

und einen Dienst von Windows, der den Zugriff für andere Programme

verwaltet. ZoneAlarm war auch schon so freundlich diesen beiden Programmen

den Zugriff auf das Internet und die Trusted Zone zu erlauben. Dies sehen

Sie an den grünen Haken, die für 'erlaubt' stehen. Verbieten

Sie einem Programm den Zugriff auf das Internet, so ist ein rotes Kreuz

zu sehen. Wenn Sie bei einer Frage von ZoneAlarm das Häkchen bei

'Remember this answer the next time' nicht gesetzt haben, so wendet ZoneAlarm

die Erlaubnis nur einmal an und fragt beim nächsten Mal wieder nach.

In der Program Control ist dann unter Programs bei dem Programm ein blaues

Fragezeichen zu sehen, das bedeutet, dass ZoneAlarm beim nächsten

Mal noch einmal fragt.

Das

Register Alerts & Logs

In diesem Register werden alle Ereignisse gespeichert, die während

der Onlinesitzungen vorgefallen sind. Detaillierte Informationen über

die Anfragen werden dort protokolliert.

Im Setup haben Sie bereits die Chance erhalten an der Option auf der Main-Seite

des Registers eine Änderung vorzunehmen. Wenn Sie damals geantwortet

haben, dass Sie keine Alarmmeldungen erhalten wollen, so ist nun ein No

bei Event Shown zu sehen. Ansonsten ist dort Yes voreingestellt. Wollen

Sie jetzt noch Veränderungen an dieser Einstellung vornehmen, so

können Sie dies nun diesem Menü tun.

Im Logviewer sehen Sie alle Ereignisse die ZoneAlarm für Sie gespeichert

hat. Erschrecken Sie nicht über die hohe Anzahl. Wenn Sie wollen

können Sie nun mal schauen was ZoneAlarm so alles speichert. Wenn

Sie zwischenzeitlich mal im Internet waren, so sehen Sie dort sicherlich

eine Menge Eintragungen. Wollen Sie sich mal darüber freuen, dass

ZoneAlarm eine Virenattake abgewehrt hat? Dann suchen Sie mal in den Ereignissen

nach einer (oder vielen) Anfragen auf den Port 135 oder 445. Dahinter

steckt mit großer Wahrscheinlichkeit Sasser & Co. Juhuu! Sie

haben schon eine Attake überstanden.

Das

Register E-Mail Protection

In diesem Register gibt es lediglich eine Option, nämlich ob man

den Basic MailSafe einschalten möchte. So sehr viel sollten Sie aber

nicht erwarten. Virenscanner können da mehr. Aber für eine kostenlose

Basissicherung ist es nicht schlecht. Massmailer werden von ZoneAlarm

abgefangen wenn mehr als fünf Mails in zwei Sekunden versendet werden

und ausgewählte Attachments werden nur unter Sicherheitsvorkehrungen

geöffnet. Ein wenig Sicherheit bietet das schon!

ZoneAlarm

im Einsatz

Sollten Sie bis jetzt noch nicht mit der Firewall im Internet gewesen

sein, so wollen wir dies nun nachholen. Gehen Sie also z.B. mit Ihrem

Mailprogramm ins Internet. ZoneAlarm sollte als erstes Ihre Internetverbindung

erkennen. Tragen Sie einen Namen ein und legen Sie die Verbindung unter

Internet Zone ab. Danach sollte die erste Meldung von Zone Alarm kommen.

Hier werden Sie darauf hingewiesen, dass ein bisher unbekanntes Programm

den Zugriff auf das Internet verlangt. Das ist wohl Ihr Mailprogramm.

Wir machen aber einen kleinen Test und klicken mal frech auf More Info.

Eine Seite von Zone Alarm aus dem Internet erscheint, die uns beruhigt.

Das Programm ist bekannt, es handelt sich um ein Mailprogramm, Sie könnten

ohne Bedenken den Zugriff auf das Internet erlauben. Bevor Sie aber jetzt

überglücklich auf Yes klicken, sollten Sie nun noch ein Häkchen

bei Remember this answer the next time..., sonst fragt Sie ZoneAlarm beim

nächsten Mal die gleiche Frage nochmals.

Weiteres

Vorgehen

So nun haben Sie Ihren ersten Schritte mit ZoneAlarm gemacht. Arbeiten

Sie weiter wie gewohnt und nehmen Sie sich am Anfang etwas Zeit die Meldungen

zu studieren und bei Unklarheiten durch den AlertAdvisor überprüfen

zu lassen. Schon nach kurzer Zeit wird ZoneAlarm Sie nur noch selten behelligen

und Sie haben ein sicheres System, dass von außen und von innen

ziemlich sicher gegen alle Gefahren des Internets ist.

|